Como se mencionó, Brontok realiza gran cantidad de modificaciones en el sistema, lo que lo lleva a ser identificable por algunos síntomas apreciables, tales como:

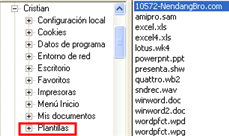

- Al ejecutarse por primera vez, se abre la carpeta 'Mis documentos' del sistema infectado. En realidad reemplaza el enlace a esta carpeta por una copia de sí mismo de forma tal que cuando el usuario hace clic sobre 'La carpeta', el gusano se ejecuta y luego muestra al usuario el contenido verdadero de dicha carpeta.

- Relentización considerable del sistema infectado. Esto se debe a la gran cantidad de verificaciones que realiza el troyano para evitar su remoción, además de las conexiones a equipos remotos y a los correos que envía permanentemente.

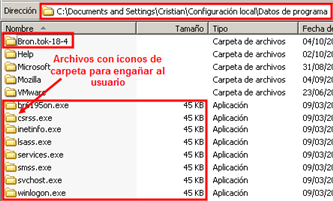

- Ocultamiento de archivos del sistema: el troyano oculta estos archivos o los reemplaza por copias de sí mismo.

- Ocultamiento de ciertas opciones de Windows que permitirían su detección.

- Ocultamiento de las extensiones de los archivos para engañar al usuario y evitar su rastreo.

- Reinicios inesperados, que pueden llegar a ser frecuentes, cuando se intenta abrir ciertas aplicaciones que pueden facilitar su detección (como aplicaciones de seguridad y antivirus).

Funcionamiento

Luego de su instalación y toma de control del equipo infectado el gusano continúa propagación envíandose a sí mismo a todas las direcciones de correo que pueda obtener de los archivos con extensiones: .csv, .doc, .eml, .html, .php, .txt, .wab.

Para no ser detectado por empresas de seguridad evita autoenviarse a direcciones de correo tales como:

LASA, TELKOM, INDO,.CO.ID, .GO.ID, .MIL.ID, .SCH.ID, .NET.ID, .OR.ID, .AC.ID, .WEB.ID, .WAR.NET.ID, ASTAGA, GAUL, BOLEH, EMAILKU, SATU.

Además y para lograr un mayor efecto de engaño en el usuario, el nombre del adjunto cambia en cada envio pudiendo ser: winword.exe, kangen.exe, ccapps.exe, syslove.exe, untukmu.exe, myheart.exe, myheart.exe, dibuka.exe.

Nota: las extensiones, dominios y nombres de archivos mencionados pueden variar según la variante de Brontok analizada. Estas cadenas están cifradas y son obtenidas del archivo del propio gusano, como se verá posteriomente.

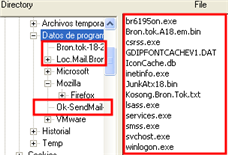

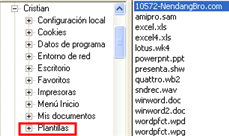

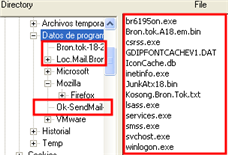

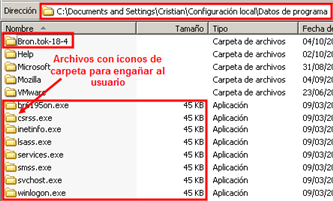

Con respecto a los archivos creados y modificados por el gusano, algunos de ellos permanecen constante en todas las versiones analizadas pero otros son creados aleatoriamente en cada infección o cambian de acuerdo a la versión. Algunos de los archivos son los siguientes:

Nota: los archivos modificados por el virus solo se pueden remediar con el "Editor del Registro" (Ver 'Desinfección')

\Configuración Local\Datos de programa\csrss.exe (archivo del gusano de 45 kb)

\Configuración Local\Datos de programa\inetinfo.exe (archivo del gusano de 45 kb)

\Configuración Local\Datos de programa\lsass.exe (archivo del gusano de 45 kb)

\Configuración Local\Datos de programa\services.exe (archivo del gusano de 45 kb)

\Configuración Local\Datos de programa\smss.exe (archivo del gusano de 45 kb)

\Configuración Local\Datos de programa\winlogon.exe (archivo del gusano de 45 kb)

\Empty.pif (archivo del gusano de 45 kb)

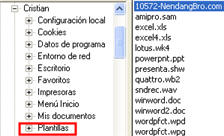

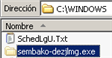

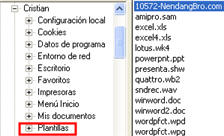

\Plantillas\ Nombre Aleatorio.exe (archivo del gusano de 45 kb)

\ShellNew\Nombre Aleatorio.exe (archivo del gusano de 45 kb)

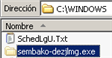

\ShellNew\sistem.sys (con la fecha y hora de la primera instalación)

A continuación pueden verse los archivos mencionados:

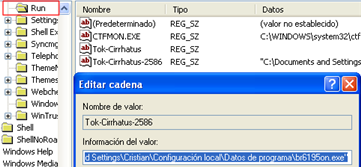

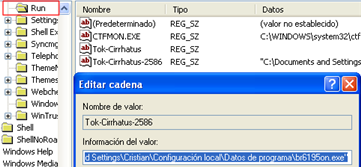

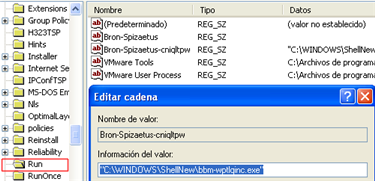

Con respecto a las alteraciones en el registro de Windows podemos mencionar las que modifica el gusano para asegurar su permanencia en el sistema:

HKCU\Software\Microsoft\Windows\CurrentVersion\Run

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Además modifica otras claves del registro para deshabilitar ciertas herramientas del sistema operativo, el acceso al registro de Windows y el intérprete de comandos, puede realizar ataques de DOS a diferentes sitios de Internet y agregar tareas programadas para ejecutarse a sí mismo.

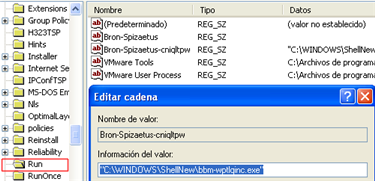

Algunas de las claves alteradas son las siguientes:

HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\System DisableCMD = "2"

HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\System DisableRegistryTools = "1"

HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer NoFolderOptions = "1"

HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced Hidden = "0"

HKCU\Software\Microsoft \Windows\CurrentVersion\Explorer\Advanced HideFileExt = "1"

HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced ShowSuperHidden = "0"

El gusano reiniciará el equipo infectado cada vez que sea abierta una ventana cuyo título contenga cualquiera de las siguientes cadenas:

Admin, Adobe, Ahnlab, Aladdin, Alert, Alwil, Antigen, Apache, Application, Archieve, Asdf, Associate, Avast, Avg, Avira, Billing@, Black, Blah, Bleep, Bleeping, Builder, Canon, Center, Cillin, Cisco, Cmd, Cnet, Command, Command Prompt, Contoh, Control, Crack, Dark, Data, Database, Demo, Detik, Develop, Domain, Download,Esafe, Esave, Escan, Example, Feedback,Firewall, Foo@, Fuck, Fujitsu, Gateway, Google, Grisoft, Group, Hack, Hauri, Hidden, Hijack, Hp, Ibm, Info, Intel, Killbox, Komputer, Linux, Log Off Windows, Lotus, Macro, Malware, Master, Mcafee, Micro,Microsoft, Mozilla, Mysql, Netscape, Network, News, Nod32, Nokia, Norman, Norton, Novell, Nvidia, Opera, Overture, Panda, Patch, Postgre, Program, Proland, Prompt, Protect, Proxy, Recipient, Registry, Relay, Response, Robot, Scan, Script Host, Search R, Secure, Security, Sekur, Senior, Server, Service, Shut Down, Siemens, Smtp, Soft, Some, Sophos, Source, Spam, Spersky, Sun, Support, Sybari, Symantec, System Configuration, Task Kill, Taskkill, Test, Trend, Trust, Update, Utility, Vaksin, Virus, W3, Windows Security, Www, Xerox, Xxx, Your, Zdnet, Zend, Zombie

Nota: estas cadenas pueden variar según la variante de Brontok analizada, se encuentran cifradas y son obtenidas del archivo del propio gusano, como se verá posteriomente.

Brontok dispone de actualizaciones que se realizan a través de Internet en sitios que varáan según versión y que son cerrados cada vez que son detectados. Para realizar estas acciones dispone de una rutina de generación de direcciones web de forma tal de complicar el rastreo por parte de los especialistas y autoridades.

A continuación puede verse un intento de conexión y actualización del gusano:

La primera versión de Brontok realizaba sus actualizaciones desde un sitio de hosting gratuito (geocities) pero al ser fácilmente detectable el/los autor/es del gusano prefirieron variar esta metodología haciendo que la dirección sea “aleatoria“ dentro de ciertos parámetros. Esta metodología ya fue utilizada previamente con buenos resultados por gusanos anteriores como Sober.

En su primera etapa Brontok intenta conectar a [URL]http://www.20mbweb.com/xxxxx/yyyyy donde esta última parte de la URL es formada con el algorítmo propio del gusano. Con respecto al servidor 20mbweb (66.246.163.217) podemos decir que es un hosting gratuito ubicado en EE.UU.

Desde servidor en ese directorio descarga un archivo cuyo nombre es semejante a [URL]http://www.20mbweb.com/xxxxx/yyyyy/IN18.css donde 18 puede variar según la la versión del gusano analizado. Con este archivo el gusano obtiene que archivos que deben ser eliminados antes de la actualización.

Además descarga un archivo cuyo nombre es semajente a Bron-IDUTSPLD.css donde los últimos 6 caracteres dependen de la hora del sistema, siguiendo este esquema:

LON=0 - UTS=1 – AUD=2 – AGT=3 – TPE=4 – AML=5 – MNE=6 - HJT=7 – PLD=8 – LBS=9

En este caso "UTSPLD“ corresponde a la hora 18. Desde este archivo obtiene las direcciones de donde debe descargar sus archivos de actualización.

Esta forma de actualización es uno de los principales factores que le permiten a Brontok seguir permaneciendo arriba en las estadísticas. La posibilidad de descargar un gusano, actualizado y con nuevas funcionalidades, al equipo infectado es fundamental para seguir propagándose.

Para finalizar el gusano actualiza un contador de descargas desde otro sitio gratuito e ingresando con el usuario %64%65%6C%62%65%6C%62%72%6F (del belbro en hexadecimal).

Por lo que se pudo analizar las distintas versiones desde la primera hasta las últimas no varían su forma de actualización así como tampoco los servidores desde donde las realizan. Controlar estos servidores y los directorios creados debería convertirse en una prioridad para controlar este gusano.

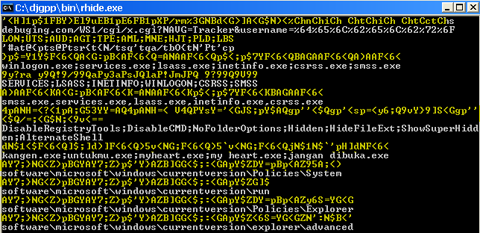

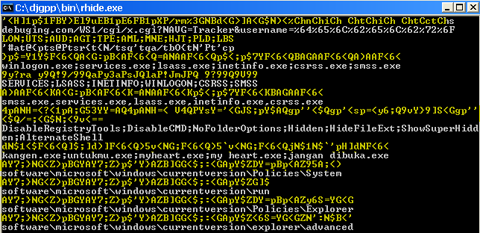

Para finalizar el análisis se verá la forma en que el gusano cifra los datos en su código de forma tal de ocultar cierta información útil y que puede facilitar su seguimiento.

Brontok utiliza un metodo de substitución monoalfabético en donde a cada caracter del alfabeto le corresponde otro. Por ejemplo puede hacerse la siguiente equivalencia:

p=i, 4=D, J=O, T=C, y=E, f=X, p=i, h=6, n=4, N=a, etc.

Posterior a analizar el método utilizado, puede realizarse un programa que descifre las cadenas utilizadas por el gusano. En esta pantalla puede verse en amarillo las cadenas cifradas y en blanco las cadenas descifradas en donde puede apreciarse distintos textos analizados en otros segmentos del presente informe (claves de registro, procesos, URL, etc.)